Gehackte site (WordPress)

(Doorverwezen vanaf Sanitize a hacked WordPress-site)

Naar navigatie springen

Naar zoeken springen

Hoe weet je of je site gehacked is?

- Berichten van je hosting provider

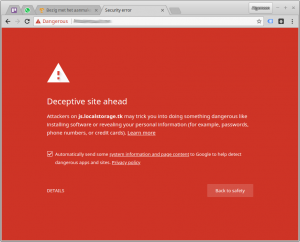

- Waarschuwingsscherm in Google Chrome

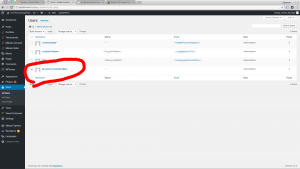

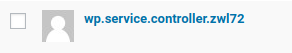

- Dubieuse gebruikersaccounts.

- Rare content

- Waarschuwingsemails van Wordfence

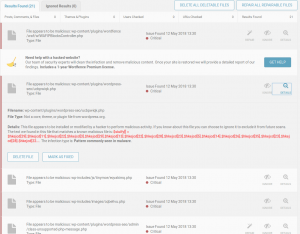

- Resultaten Wordfence-scan

- Check op Google mbv.

site:example.comof er gekke dingen tussen staan.

Let op:

- Misschien is je site niet gehacked, maar een andere site op dezelfde server

- Misschien heb je iets te lang aan één stuk gewerkt. Neem 'n pauze en verifiëer het nog een keer.

Oorzaak achterhalen

- Access-logs analyseren [1] - Heel interessant!

Opschonen

- Zie schermafdrukken Wordfence voor ideeën

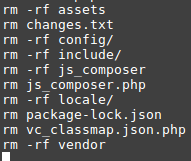

- Zie Find (Linux) hoe je recursief bv. php-bestanden verwijdert

- Check

.htaccess-bestanden.

Gehackte plugins opschonen

Chrome waarschuwingsscherm opgedaan maken

- Zie elders op deze wiki

- Submit site to Google Search? - https://www.google.nl/search?q=google+submit+url

Casus lente 2018

Kort na elkaar meerdere sites die gehacked waren, terwijl ze qua onderhoud helemaal bij waren!

Vermoedelijke oorzaak

- Precieze oorzaak onbekend. Naar ik aanneem, een niet-bijgewerkte plugin of theme

- In het bijzonder vermoed ik Hoshi, omdat daar diverse vreemde bestanden stonden.

Casus: Vreemde bestanden in root? (jan. 2019

En nog een laatste keer zoeken op verdachte PHP-bestanden (vanuit de root van de installatie):

find -name "*.php" | more

Zie ook

Bronnen

- https://www.wordfence.com/docs/how-to-clean-a-hacked-wordpress-site-using-wordfence/ - Goed!

- http://crimesofthecenturies.com/index.php/2017/12/17/beware-wp-service-controller/

- https://blog.sucuri.net/2015/08/ask-sucuri-how-did-my-wordpress-website-get-hacked-a-tutorial.html

- https://cyberwarzone.com/2016/12/18/just-found-administrator-site-kicked/ - Handig!