Gehackte Drupal-site

Naar navigatie springen

Naar zoeken springen

The printable version is no longer supported and may have rendering errors. Please update your browser bookmarks and please use the default browser print function instead.

Wat ik zoal wil weten/verifiëren tav. een mogelijk gehackte site:

- Zijn er bestanden veranderd?

- Spam-accounts?

- PHP-bestanden die er niet horen te zijn?

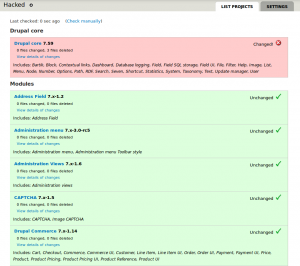

Hacked-module

- Precies wat ik in zo'n situatie zoek: Een module die controleerd of bestanden zijn aangepast of verdwenen

- Zowel voor Drupal 6 als Drupal 7

drush en -y hacked- Menu: Reports » Hacked

- Controleert niet op malafide php-bestanden:

- Casus eind 2018, stonden dergelijke bestanden in

sites/default/files/imagecache/carten dat werd niet gedetecteerd - Casus april 2019: Er stonden php-bestanden in de map

sites/default/filesvan een site, en dat werd niet gedetecteerd.

- Casus eind 2018, stonden dergelijke bestanden in

Security Review-module

- Voor Drupal 6 en Drupal 7

drush en -y security_review- Na installatie te bereiken via

Reports » Security review - Bevalt goed!

- Controleert niet op malafide php-bestanden: In een casus eind 2018, stonden dergelijke bestanden in

sites/default/files/imagecache/carten dat werd niet gedetecteert - Casus april 2019: Ik vond geen item onder

Reports » Security review

Site Audit-module

- "Detect common problems with Drupal"

drush en site_audit- Ik krijg vage foutmeldingen. Drush-loop?

Malafide php-bestanden opruimen

PHP-bestanden weergeven, vanuit de root van een installatie:

cd /sites/default/files find -name *.php -type f

PHP-bestanden verwijderen, vanuit de root van een installatie:

cd /sites/default/files find -name *.php -type f -delete

Ook handig: Nog een keer controleren of er op andere plekken verdachte php-bestanden staan. Dit is goed te doen, want het zijn geen honderden bestanden:

<vanuit de root> find -name "*.php" -type f