Gehackte Drupal-site: verschil tussen versies

Naar navigatie springen

Naar zoeken springen

| (8 tussenliggende versies door dezelfde gebruiker niet weergegeven) | |||

| Regel 9: | Regel 9: | ||

* Precies wat ik in zo'n situatie zoek: Een module die controleerd of bestanden zijn aangepast of verdwenen | * Precies wat ik in zo'n situatie zoek: Een module die controleerd of bestanden zijn aangepast of verdwenen | ||

* Zowel voor Drupal 6 als Drupal 7 | * Zowel voor Drupal 6 als Drupal 7 | ||

| − | * <code>drush en hacked</code> | + | * <code>drush en -y hacked</code> |

* Menu: Reports » Hacked | * Menu: Reports » Hacked | ||

| + | * Controleert niet op malafide php-bestanden: | ||

| + | ** Casus eind 2018, stonden dergelijke bestanden in <code>sites/default/files/imagecache/cart</code> en dat werd niet gedetecteerd | ||

| + | ** Casus april 2019: Er stonden php-bestanden in de map <code>sites/default/files</code> van een site, en dat werd niet gedetecteerd. | ||

{| | {| | ||

| Regel 23: | Regel 26: | ||

* Na installatie te bereiken via <code>Reports » Security review</code> | * Na installatie te bereiken via <code>Reports » Security review</code> | ||

* Bevalt goed! | * Bevalt goed! | ||

| + | * Controleert niet op malafide php-bestanden: In een casus eind 2018, stonden dergelijke bestanden in <code>sites/default/files/imagecache/cart</code> en dat werd niet gedetecteert | ||

| + | * Casus april 2019: Ik vond geen item onder <code>Reports » Security review</code> | ||

== Site Audit-module == | == Site Audit-module == | ||

| Regel 28: | Regel 33: | ||

* "Detect common problems with Drupal" | * "Detect common problems with Drupal" | ||

* <code>drush en site_audit</code> - Ik krijg vage foutmeldingen. Drush-loop? | * <code>drush en site_audit</code> - Ik krijg vage foutmeldingen. Drush-loop? | ||

| + | |||

| + | == Malafide php-bestanden opruimen == | ||

| + | |||

| + | PHP-bestanden weergeven, vanuit de ''root'' van een installatie: | ||

| + | |||

| + | <pre> | ||

| + | cd /sites/default/files | ||

| + | find -name *.php -type f | ||

| + | </pre> | ||

| + | |||

| + | PHP-bestanden verwijderen, vanuit de ''root'' van een installatie: | ||

| + | |||

| + | <pre> | ||

| + | cd /sites/default/files | ||

| + | find -name *.php -type f -delete | ||

| + | </pre> | ||

| + | |||

| + | Ook handig: Nog een keer controleren of er op andere plekken verdachte php-bestanden staan. Dit is goed te doen, want het zijn geen honderden bestanden: | ||

| + | |||

| + | <pre> | ||

| + | <vanuit de root> | ||

| + | find -name "*.php" -type f | ||

| + | </pre> | ||

== Bronnen == | == Bronnen == | ||

* https://sucuri.net/guides/how-to-clean-hacked-drupal | * https://sucuri.net/guides/how-to-clean-hacked-drupal | ||

Huidige versie van 12 apr 2019 om 13:38

Wat ik zoal wil weten/verifiëren tav. een mogelijk gehackte site:

- Zijn er bestanden veranderd?

- Spam-accounts?

- PHP-bestanden die er niet horen te zijn?

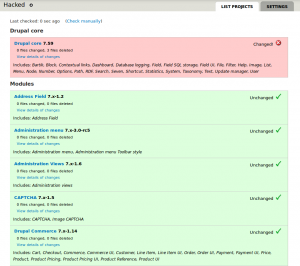

Hacked-module

- Precies wat ik in zo'n situatie zoek: Een module die controleerd of bestanden zijn aangepast of verdwenen

- Zowel voor Drupal 6 als Drupal 7

drush en -y hacked- Menu: Reports » Hacked

- Controleert niet op malafide php-bestanden:

- Casus eind 2018, stonden dergelijke bestanden in

sites/default/files/imagecache/carten dat werd niet gedetecteerd - Casus april 2019: Er stonden php-bestanden in de map

sites/default/filesvan een site, en dat werd niet gedetecteerd.

- Casus eind 2018, stonden dergelijke bestanden in

Security Review-module

- Voor Drupal 6 en Drupal 7

drush en -y security_review- Na installatie te bereiken via

Reports » Security review - Bevalt goed!

- Controleert niet op malafide php-bestanden: In een casus eind 2018, stonden dergelijke bestanden in

sites/default/files/imagecache/carten dat werd niet gedetecteert - Casus april 2019: Ik vond geen item onder

Reports » Security review

Site Audit-module

- "Detect common problems with Drupal"

drush en site_audit- Ik krijg vage foutmeldingen. Drush-loop?

Malafide php-bestanden opruimen

PHP-bestanden weergeven, vanuit de root van een installatie:

cd /sites/default/files find -name *.php -type f

PHP-bestanden verwijderen, vanuit de root van een installatie:

cd /sites/default/files find -name *.php -type f -delete

Ook handig: Nog een keer controleren of er op andere plekken verdachte php-bestanden staan. Dit is goed te doen, want het zijn geen honderden bestanden:

<vanuit de root> find -name "*.php" -type f